2026年3月底,谷歌接连释放两份重磅报告,明确将后量子密码学(PQC)迁移的内部截止期限提前至2029年。这一信号迅速在加密货币和网络安全领域引发震动:曾经被视为“遥远未来”的量子计算机破解现有加密算法的风险,正在以远超预期的速度逼近。

谷歌白皮书:用更少资源就能破解比特币核心加密

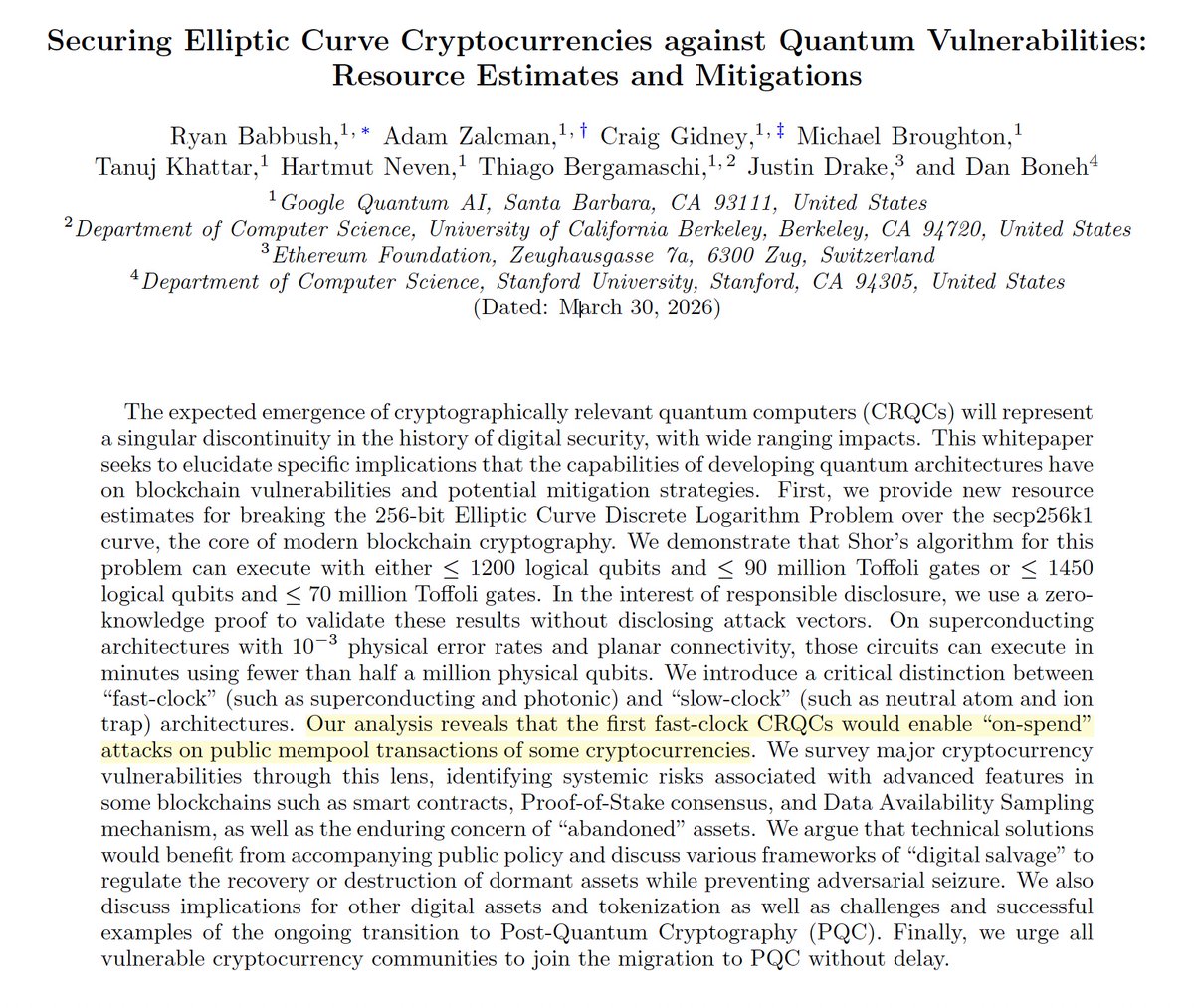

3月31日,谷歌量子AI团队发布白皮书《Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities》。论文直指比特币、以太坊等依赖「椭圆曲线数字签名算法(ECDSA)」的加密货币面临“历史性中断”风险。

核心发现包括:

- 使用Shor算法,量子计算机可在「不到500,000个物理量子比特」下,在几分钟内破解256位椭圆曲线离散对数问题(ECDLP-256)。

- 这比此前许多估计降低了约20倍资源需求。论文提供了两种优化电路:一种使用不到1,200个逻辑量子比特和9,000万Toffoli门,另一种使用不到1,450个逻辑量子比特和7,000万Toffoli门。

- 对比特币的实际威胁分为两类:一是“消费时攻击”(on-spend),在交易内存池看到公钥后快速破解私钥;二是“静止攻击”(at-rest),针对已暴露公钥的休眠资产。据估算,比特币链上约有170万至680万枚BTC处于较高风险状态(包括早期地址和部分重用地址)。

谷歌强调,“现在收集加密数据、以后用量子计算机解密”(Harvest now, decrypt later)的攻击模式已经真实存在。他们呼吁加密货币社区立即采取行动,包括减少公钥暴露、引入多签名机制,并尽快迁移到后量子签名方案。

Oratomic论文:仅需10,000个原子量子比特即可运行Shor算法

几乎同一时间,arXiv上发布的论文《Shor's algorithm is possible with as few as 10,000 reconfigurable atomic qubits》(arXiv:2603.28627)进一步压缩了量子威胁的时间窗口。

该论文由Oratomic公司与Caltech等机构合作完成,核心结论是:

- 借助高码率量子纠错码(qLDPC)、高效逻辑指令集和电路优化,仅需约10,000个可重构中性原子量子比特,就能在密码学相关规模上运行Shor算法。

- 对类似比特币P-256椭圆曲线的攻击,资源需求可降至约26,000个物理量子比特,运行时间缩短至几天级别。

- 这显著降低了实现“密码学相关量子计算机(CRQC)”的工程门槛,中性原子架构展现出比传统超导架构更快的潜力。

虽然论文未直接针对比特币,但其成果表明,量子硬件的实用化进程正在加速。

谷歌量子AI团队2026年3月发布的白皮书(《Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities》)第8页明确写道:

“Hence, we should estimate the time required to launch an on-spend attack starting from this primed state at the moment the public key is learned to be roughly either 9 minutes or 12 minutes.”

因此,我们估计在公钥被观察到的那一刻,从预先准备好的状态启动“on-spend攻击”(消费时攻击)所需的时间大约是9分钟或12分钟。

“...first-generation fast-clock CRQCs may be able to solve ECDLP on secp256k1 and similar elliptic curves in about 9 minutes on average.”意思是:第一代高速时钟的密码学相关量子计算机(CRQC),平均大约能在9分钟内解决secp256k1(比特币使用的椭圆曲线)的离散对数问题(ECDLP)。

众所周知,比特币平均出块时间是10分钟,因此9分钟意味着有较高概率(论文估算约41%)在交易确认前完成攻击并抢先广播伪造交易。

对应的量子资源估算:低量子比特变体:约1200个逻辑量子比特 + 9000万Toffoli门

低门电路变体:约1450个逻辑量子比特 + 7000万Toffoli门

物理量子比特:< 50万个(使用表面码纠错的超导架构)

谷歌要把攻克期限提前到2029年

谷歌在同期发布的博客中明确表示,此次将PQC迁移期限从此前更晚的目标提前至2029年,主要基于三方面进展:

- 量子硬件的快速迭代(如Google Willow芯片在纠错上的突破)

- 量子纠错技术的改善

- 因子分解和离散对数问题资源估算的持续优化

谷歌安全工程副总裁Heather Adkins和高级密码学工程师Sophie Schmieg强调,这一时间表不仅是谷歌自身的承诺,也是对整个行业的预警。美国政府NIST的目标是2035年完成关键系统迁移,但谷歌认为必须更快行动,以应对数据被提前窃取的风险。

对加密货币行业的冲击与应对

比特币作为最典型的椭圆曲线加密应用,面临特别紧迫的挑战。社区已在讨论BIP提案(如减少公钥暴露的BIP 360),但硬分叉升级到后量子签名(如基于格密码的Dilithium或Falcon)仍涉及共识、效率和兼容性等多重难题。以太坊基金会已公布相关路线图,相对更灵活。

专家观点普遍认为:

- 短期内(2026-2028年),量子计算机仍无法实际攻克主流加密,但“Harvest now, decrypt later”攻击已构成现实威胁。

- 长期看,2030年前后,随着真实世界资产(RWA)代币化规模扩大,量子脆弱资产的价值将大幅增加,风险窗口正在快速关闭。

谷歌白皮书明确给出建议:加密货币项目应尽快转向后量子密码学,个人持有者则可通过使用新地址、避免公钥重用等方式降低暴露风险。

量子计算的“双刃剑”效应正在显现。一方面,它可能在未来解决复杂优化和模拟问题;另一方面,它正迫使整个数字安全基础设施加速升级。谷歌此次行动,不仅是为自身基础设施设防,更是为比特币、以太坊乃至全球金融系统敲响警钟。

2029年,已不再是遥远的未来。加密货币社区能否在期限前完成平稳过渡,将直接考验行业的韧性和前瞻性。

.png)